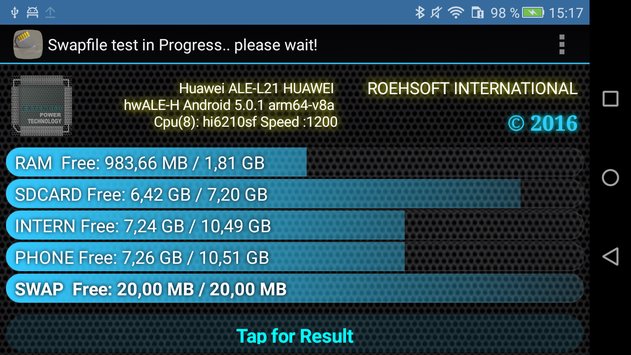

พบช่องโหว่ Cross-Site Request Forgery (CSRF) ใน phpMyAdmin เวอร์ชัน 4.7.x (ก่อนเวอร์ชัน 4.7.7) ซึ่งผู้โจมตีที่เป็นอันตรายสามารถดำเนินการฐานข้อมูลพื้นฐานโดยหลอกให้ผู้ใช้คลิก URL ที่ออกแบบมาเพื่อประสงค์ร้าย ช่องโหว่นี้ถูกรวมเข้าด้วยกันภายใต้ป้ายระบุ CVE CVE-2017-1000499 ซึ่งกำหนดให้กับช่องโหว่ CSRF ก่อนหน้านี้ใน phpMyAdmin ด้วย

มีสี่รายการเพิ่มเติมล่าสุดภายใต้ CVE-2017-1000499 ช่องโหว่ CSRF ทั้งสี่นี้รวมถึงช่องโหว่ในการแก้ไขรหัสผ่านของผู้ใช้ในปัจจุบันช่องโหว่การเขียนไฟล์โดยพลการการดึงข้อมูลผ่านช่องโหว่ของเครือข่ายการสื่อสาร DNS และทำให้แถวทั้งหมดว่างเปล่าจากช่องโหว่ของตารางทั้งหมด เนื่องจาก phpMyAdmin เกี่ยวข้องกับด้านการดูแลระบบของ MySQL ช่องโหว่ทั้งสี่นี้ทำให้ฐานข้อมูลทั้งหมดมีความเสี่ยงสูงทำให้ผู้ใช้ที่ประสงค์ร้ายสามารถเปลี่ยนรหัสผ่านเข้าถึงข้อมูลลบข้อมูลและดำเนินการคำสั่งอื่น ๆ ผ่านการเรียกใช้โค้ด

เนื่องจาก MySQL เป็นระบบจัดการฐานข้อมูลเชิงสัมพันธ์แบบโอเพนซอร์สที่พบได้บ่อยช่องโหว่เหล่านี้ (พร้อมกับช่องโหว่ CVE-2017-100049 CSRF อื่น ๆ อีกนับไม่ถ้วน) ทำให้ประสบการณ์ของซอฟต์แวร์ซึ่งได้รับการยอมรับอย่างดีจากหลายองค์กรโดยเฉพาะเพื่อให้ใช้งานง่าย และอินเตอร์เฟซที่มีประสิทธิภาพ

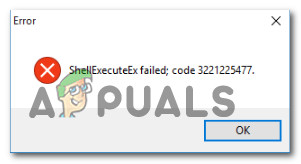

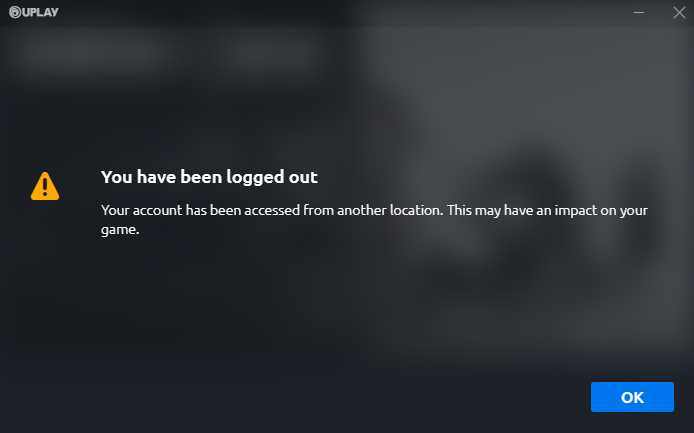

การโจมตี CSRF ทำให้ผู้ใช้ที่ไม่รู้ดำเนินการตามคำสั่งที่ผู้โจมตีประสงค์ร้ายตั้งใจโดยการคลิกเพื่ออนุญาตให้ดำเนินการต่อ ผู้ใช้มักจะถูกหลอกให้คิดว่าแอปพลิเคชั่นที่ขอสิทธิ์นั้นถูกเก็บไว้ในที่ปลอดภัยหรือไฟล์ที่ดาวน์โหลดคือสิ่งที่อ้างถึง b ในชื่อเรื่อง URL ที่ออกแบบมาเพื่อประสงค์ร้ายในลักษณะนี้ทำให้ผู้ใช้ดำเนินการตามคำสั่งของผู้โจมตีโดยไม่รู้ตัวว่าทำอันตรายต่อระบบ

ช่องโหว่นี้คือ รู้จักกับผู้ขาย และเห็นได้ชัดว่าผู้ใช้ไม่สามารถป้องกันได้ด้วยความยินยอมของผู้ใช้เองซึ่งเป็นเหตุผลว่าทำไมจึงต้องมีการอัปเดตซอฟต์แวร์ phpMyAdmin เพื่อเผยแพร่ ข้อบกพร่องนี้มีอยู่ในเวอร์ชัน 4.7.x ก่อนหน้า 4.7.7 ซึ่งหมายความว่าผู้ที่ยังใช้เวอร์ชันเก่าอยู่ควรทำทันที อัพเกรด เป็นเวอร์ชันล่าสุดเพื่อลดช่องโหว่ระดับวิกฤตนี้