Cortana บน MSFT

Windows 10 ของ Microsoft เป็นที่ทราบกันดีว่าเป็นระบบปฏิบัติการที่ปรับแต่งได้มาก ซึ่งช่วยให้สามารถใช้ประโยชน์จากระบบปฏิบัติการได้หลายวิธีเช่นกัน อย่างไรก็ตาม Microsoft ได้อุทิศตนเพื่อปรับปรุงความปลอดภัยของระบบอย่างต่อเนื่องโดยปล่อยอัปเดตด้านความปลอดภัยอย่างรวดเร็วและแก้ไขข้อบกพร่องสำหรับช่องโหว่ที่สำคัญที่ค้นพบ ในขณะที่ Microsoft ยังคงลงทุนในการปรับปรุง Windows ด้วยวิธีนี้จึงมีช่องโหว่อีกประการหนึ่งที่ทำให้แฮกเกอร์สามารถใช้คำสั่งตามอำเภอใจในระบบได้เพียงแค่ใช้คำสั่งเสียงบนอุปกรณ์

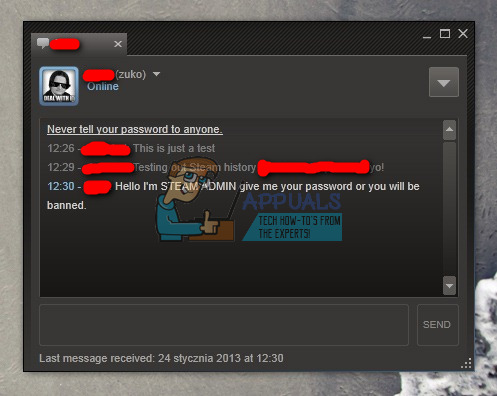

ช่องโหว่ที่เรียกว่า“ Open Sesame” เป็นช่องโหว่ใน Cortana ซึ่งเป็นผู้ช่วยตอบสนองด้วยเสียงดิจิทัลของ Microsoft ช่องโหว่นี้ถูกพูดถึงในการประชุม Black Hat USA 2018 ที่ลาสเวกัสซึ่งได้ข้อสรุปเมื่อไม่กี่วันที่ผ่านมา พบว่าช่องโหว่ของ Open Sesame ทำให้แฮกเกอร์สามารถใช้คำสั่งเสียงเพื่อเข้าถึงข้อมูลที่ละเอียดอ่อนรวมทั้งให้คำสั่งระบบเพื่อดาวน์โหลดหรือเรียกใช้ไฟล์ที่อาจเชื่อมต่อกับเซิร์ฟเวอร์ที่เป็นอันตราย นอกจากนี้คำสั่งเสียงเพียงอย่างเดียวก็เพียงพอที่จะให้สิทธิ์แก่ระบบในการดำเนินการเหล่านี้แม้ว่าคอมพิวเตอร์จะล็อกอยู่บนหน้าจอล็อกก็ตาม

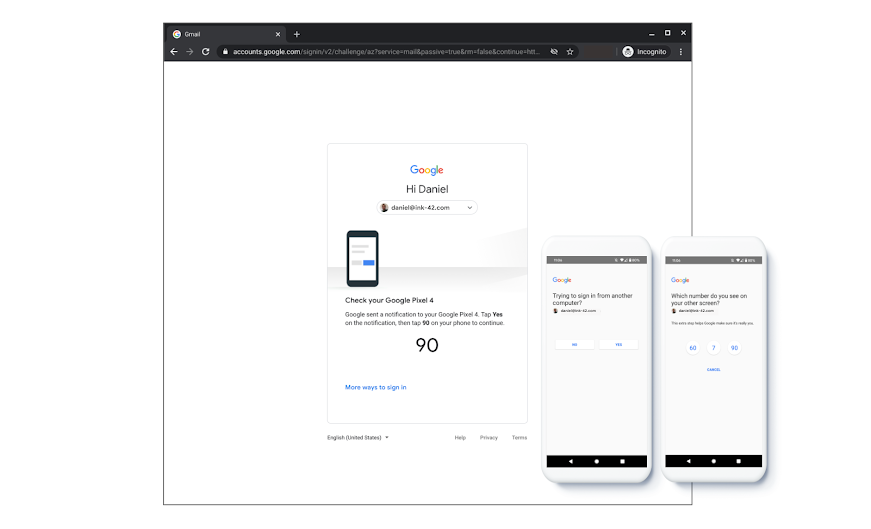

เนื่องจาก Cortana ได้รับการออกแบบให้เป็นผู้ช่วยที่ใช้เสียงแม้ว่าระบบจะล็อกอยู่คำสั่งเสียงจึงถือว่าเพียงพอที่จะข้ามรายการแป้นพิมพ์หรือข้อกำหนดของเมาส์เพื่อปลดล็อกระบบเนื่องจากเสียงเพียงพอที่จะให้สิทธิ์ ยิ่งไปกว่านั้นแม้ว่าหน้าจอจะถูกล็อก แต่เนื่องจาก Windows 10 เรียกใช้แอปพลิเคชันในพื้นหลังโดยไม่คำนึงถึงคำสั่งเสียงสามารถแตะเพื่อเรียกใช้แอปพลิเคชันเพื่อสั่งให้แอปพลิเคชันทำงานในลักษณะที่แน่นอนได้

ช่องโหว่ได้รับฉลากแล้ว CVE-2018-8410 . พบว่ามีผลกับ Windows 10 Fall Creators Update v1709, April 2018 Update v1803 และการอัปเดตที่ใหม่กว่าด้วย Microsoft ได้รับแจ้งเกี่ยวกับช่องโหว่นี้ในเดือนเมษายนเมื่อนักวิจัยชาวอิสราเอลที่ค้นพบช่องโหว่ดังกล่าวได้แจ้งให้พวกเขาทราบ ไมโครซอฟท์ได้เผยแพร่เฉพาะคำชี้แจงต่อไปนี้ในหัวข้อของช่องโหว่ที่สำคัญนี้

ช่องโหว่ระดับความสูงของสิทธิ์เกิดขึ้นเมื่อ Cortana ดึงข้อมูลจากบริการป้อนข้อมูลของผู้ใช้โดยไม่พิจารณาสถานะ ผู้โจมตีที่ใช้ช่องโหว่ได้สำเร็จสามารถดำเนินการคำสั่งด้วยสิทธิ์ที่สูงขึ้น ในการใช้ช่องโหว่นี้ผู้โจมตีจะต้องมีการเข้าถึงทางกายภาพ / คอนโซลและระบบจะต้องเปิดใช้งานความช่วยเหลือของ Cortana การอัปเดตความปลอดภัยแก้ไขช่องโหว่โดยการตรวจสอบว่า Cortana พิจารณาสถานะเมื่อดึงข้อมูลจากบริการป้อนข้อมูล - Microsoft

ยังไม่มีเทคนิคการลดความสามารถอื่นใดนอกจากทำให้อุปกรณ์ของคุณอยู่ในระยะของคุณเองเพื่อให้ผู้โจมตีที่อยู่ใกล้ไม่สามารถสั่งการด้วยเสียงเพื่อหาประโยชน์ได้ เรากำลังรอการอัปเดตจาก Microsoft เพื่อแก้ไขปัญหานี้

วิดีโอต่อไปนี้โดย Ron Marcovich แสดงให้เห็นถึงการใช้ประโยชน์ในทางปฏิบัติ