ทีม SpectreOps, Steve Borosh

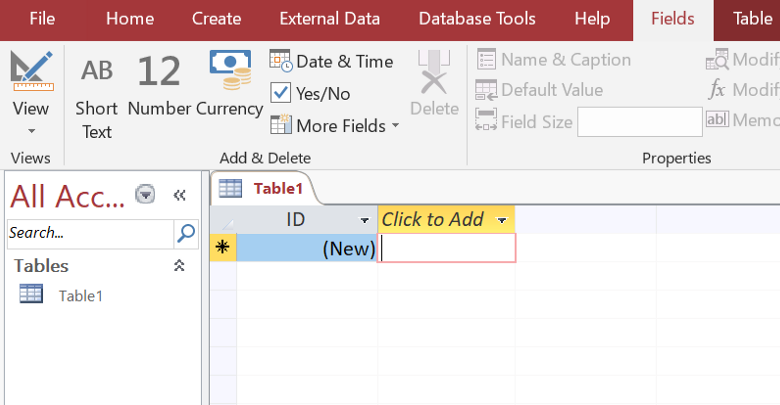

บล็อกโพสต์ล่าสุดจากไซต์ทีม SpectreOps ได้ขยายความเกี่ยวกับวิธีการที่แครกเกอร์สามารถสร้างไฟล์. ACCDE ที่เป็นอันตรายโดยสมมุติและใช้เป็นเวกเตอร์ฟิชชิ่งสำหรับผู้ที่ติดตั้งฐานข้อมูล Microsoft Access ที่สำคัญกว่านั้นคือเน้นว่าทางลัด Microsoft Access Macro (MAM) อาจใช้เป็นเวกเตอร์การโจมตีได้เช่นกัน

ไฟล์เหล่านี้เชื่อมโยงโดยตรงกับมาโคร Access และมีมาตั้งแต่ย้อนกลับไปในยุค Office 97 ผู้เชี่ยวชาญด้านความปลอดภัย Steve Borosh แสดงให้เห็นว่าทุกสิ่งสามารถฝังอยู่ในทางลัดเหล่านี้ได้ สิ่งนี้รันขอบเขตจากมาโครอย่างง่ายผ่านเพย์โหลดที่โหลดแอสเซมบลี. NET จากไฟล์ JScript

ด้วยการเพิ่มการเรียกใช้ฟังก์ชันไปยังแมโครที่ผู้อื่นอาจเพิ่มรูทีนย่อย Borosh สามารถบังคับใช้รหัสโดยอำเภอใจ เขาเพียงแค่ใช้กล่องแบบเลื่อนลงเพื่อเลือกโค้ดที่จะเรียกใช้และเลือกฟังก์ชันมาโคร

ตัวเลือก Autoexec ช่วยให้มาโครทำงานได้ทันทีที่เปิดเอกสารดังนั้นจึงไม่จำเป็นต้องขออนุญาตจากผู้ใช้ จากนั้น Borosh ใช้ตัวเลือก“ Make ACCDE” ใน Access เพื่อสร้างฐานข้อมูลเวอร์ชันปฏิบัติการซึ่งหมายความว่าผู้ใช้จะไม่สามารถตรวจสอบโค้ดได้แม้ว่าจะต้องการก็ตาม

แม้ว่าไฟล์ประเภทนี้สามารถส่งเป็นไฟล์แนบอีเมลได้ แต่ Borosh กลับพบว่ามีประสิทธิภาพมากกว่าในการสร้างทางลัด MAM เดียวที่เชื่อมโยงจากระยะไกลไปยังฐานข้อมูล ACCDE autoexec เพื่อให้สามารถเรียกใช้ผ่านอินเทอร์เน็ตได้

หลังจากลากมาโครไปยังเดสก์ท็อปเพื่อสร้างทางลัดเขาก็เหลือไฟล์ที่ไม่มีเนื้อมากในนั้น อย่างไรก็ตามการเปลี่ยนตัวแปร DatabasePath ในช็อตคัตทำให้เขามีอิสระในการเชื่อมต่อกับเซิร์ฟเวอร์ระยะไกลและดึงไฟล์ ACCDE อีกครั้งสามารถทำได้โดยไม่ต้องได้รับอนุญาตจากผู้ใช้ บนเครื่องที่เปิดพอร์ต 445 สามารถทำได้ด้วย SMB แทน HTTP

Outlook จะบล็อกไฟล์ MAM ตามค่าเริ่มต้นดังนั้น Borosh จึงยืนยันว่าแครกเกอร์อาจโฮสต์ลิงก์ฟิชชิ่งในอีเมลที่ไม่เป็นอันตรายและใช้วิศวกรรมสังคมเพื่อให้ผู้ใช้เรียกไฟล์จากระยะไกล

Windows จะไม่แจ้งเตือนความปลอดภัยเมื่อเปิดไฟล์จึงทำให้โค้ดทำงานได้ อาจผ่านคำเตือนเครือข่ายบางอย่าง แต่ผู้ใช้หลายคนอาจเพิกเฉยต่อสิ่งเหล่านี้

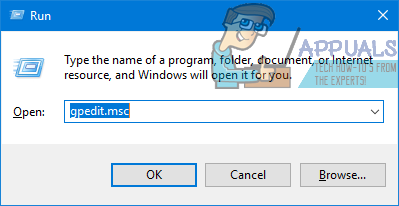

แม้ว่ารอยแตกนี้ดูเหมือนจะง่ายต่อการหลอกลวง แต่การบรรเทาก็ทำได้ง่ายเช่นกัน Borosh สามารถบล็อกการเรียกใช้มาโครจากอินเทอร์เน็ตได้โดยการตั้งค่าคีย์รีจิสทรีต่อไปนี้:

คอมพิวเตอร์ HKEY_CURRENT_USER Software Microsoft Office 16.0 Access Security blockcontentexecutionfrominternet = 1

อย่างไรก็ตามผู้ใช้ที่มีผลิตภัณฑ์ Office หลายรายการจะต้องรวมรายการคีย์รีจิสทรีแยกกันสำหรับแต่ละรายการ

แท็ก ความปลอดภัยของ Windows