ไมโครซอฟต์

คุณสมบัติการป้องกัน X-XSS ของ Microsoft Edge เบราว์เซอร์ถูกนำมาใช้เพื่อป้องกันการโจมตีสคริปต์ข้ามไซต์ในระบบตั้งแต่เปิดตัวในปี 2008 แม้ว่าบางคนในอุตสาหกรรมเทคโนโลยีเช่นผู้พัฒนา Mozilla Firefox และนักวิเคราะห์หลายคนได้วิพากษ์วิจารณ์คุณลักษณะนี้โดย Mozilla ปฏิเสธที่จะรวมเข้ากับ เบราว์เซอร์ของมันทำให้ความหวังในการใช้งานการท่องเว็บแบบผสมผสานมากขึ้น Google Chrome และ Internet Explorer ของ Microsoft เองก็ยังคงให้คุณสมบัตินี้ทำงานต่อไปและไม่มีคำชี้แจงใด ๆ จาก Microsoft แต่ยังระบุเป็นอย่างอื่น ตั้งแต่ปี 2015 ตัวกรองการป้องกัน Microsoft Edge X-XSS ได้รับการกำหนดค่าในลักษณะที่กรองความพยายามในการข้ามรหัสดังกล่าวบนหน้าเว็บโดยไม่คำนึงว่าจะเปิดใช้งานสคริปต์ X-XSS หรือไม่ แต่ดูเหมือนว่าคุณลักษณะที่เป็น Gareth Heyes of PortSwigger ตอนนี้ถูกปิดใช้งานในเบราว์เซอร์ Microsoft Edge บางสิ่งที่เขาคิดว่าเกิดจากข้อบกพร่องเนื่องจาก Microsoft ไม่ได้ออกมาอ้างความรับผิดชอบต่อการเปลี่ยนแปลงนี้

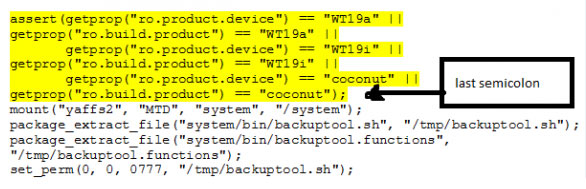

ในภาษาไบนารีของสคริปต์ปิดและบนหากเบราว์เซอร์โฮสต์การแสดงผลส่วนหัว“ X-XSS-Protection: 0” กลไกการป้องกันการเขียนสคริปต์ข้ามไซต์จะถูกปิดใช้งาน หากตั้งค่าเป็น 1 จะเปิดใช้งาน คำสั่งที่สามของ“ X-XSS-Protection: 1; mode = block” บล็อกหน้าเว็บทั้งหมดไม่ให้ก้าวไปข้างหน้า Heyes ค้นพบว่าแม้ว่าค่านี้ควรจะตั้งเป็น 1 ตามค่าเริ่มต้น แต่ดูเหมือนว่าตอนนี้จะถูกตั้งค่าเป็น 0 ในเบราว์เซอร์ Microsoft Edge อย่างไรก็ตามสิ่งนี้ไม่ได้เกิดขึ้นในเบราว์เซอร์ Internet Explorer ของ Microsoft การพยายามย้อนกลับการตั้งค่านี้หากผู้ใช้ตั้งค่าสคริปต์เป็น 1 สคริปต์จะเปลี่ยนกลับเป็น 0 และคุณลักษณะนี้จะยังคงปิดอยู่ เนื่องจาก Microsoft ไม่ได้เปิดเผยเกี่ยวกับคุณลักษณะนี้และ Internet Explorer ยังคงให้การสนับสนุนดังนั้นจึงสรุปได้ว่านี่เป็นผลมาจากข้อบกพร่องในเบราว์เซอร์ที่เราคาดว่า Microsoft จะแก้ไขในการอัปเดตครั้งต่อไป

การโจมตีสคริปต์ข้ามไซต์เกิดขึ้นเมื่อหน้าเว็บที่เชื่อถือได้ส่งต่อสคริปต์ข้างที่เป็นอันตรายไปยังผู้ใช้ เนื่องจากหน้าเว็บเชื่อถือได้เนื้อหาของไซต์จึงไม่ถูกกรองเพื่อให้แน่ใจว่าไฟล์ที่เป็นอันตรายดังกล่าวจะไม่ปรากฏขึ้น วิธีหลักในการป้องกันปัญหานี้คือตรวจสอบให้แน่ใจว่า HTTP TRACE ถูกปิดใช้งานบนเบราว์เซอร์สำหรับหน้าเว็บทั้งหมด หากแฮ็กเกอร์เก็บไฟล์ที่เป็นอันตรายไว้บนหน้าเว็บเมื่อผู้ใช้เข้าถึงไฟล์คำสั่ง HTTP Trace จะทำงานเพื่อขโมยคุกกี้ของผู้ใช้ซึ่งแฮกเกอร์สามารถใช้เพื่อเข้าถึงข้อมูลของผู้ใช้และอาจแฮ็กอุปกรณ์ของตนได้ เพื่อป้องกันปัญหานี้ภายในเบราว์เซอร์จึงมีการนำฟีเจอร์ X-XSS-Protection มาใช้ แต่นักวิเคราะห์ยืนยันว่าการโจมตีดังกล่าวสามารถใช้ประโยชน์จากตัวกรองเพื่อรับข้อมูลที่พวกเขากำลังมองหา อย่างไรก็ตามเว็บเบราว์เซอร์จำนวนมากยังคงรักษาสคริปต์นี้ไว้เป็นด่านแรกในการป้องกันเพื่อป้องกันฟิชชิง XSS ประเภทพื้นฐานที่สุดและได้รวมคำจำกัดความด้านความปลอดภัยที่สูงขึ้นเพื่อแก้ไขช่องโหว่ใด ๆ ที่ตัวกรองโพสต์เอง