ownCloud เป็นซอฟต์แวร์ไคลเอนต์เซิร์ฟเวอร์ที่ให้สิทธิ์ผู้ดูแลระบบหลายอย่างเช่นดำเนินการตามคำสั่งโดยทำหน้าที่เป็นผู้ใช้ที่ต้องการโดยพื้นฐานแล้วจะแอบอ้างเป็นผู้ใช้รายอื่นเพื่อทำงานที่ต้องการ ด้วยเหตุผลด้านความปลอดภัยผู้ดูแลกลุ่มจะสามารถทำสิ่งต่างๆภายใต้ร่มของผู้ใช้ที่เป็นสมาชิกกลุ่มเท่านั้น แม้จะมีการใช้มาตรการนี้ แต่การใช้ประโยชน์จากการอนุญาตให้ใช้สิทธิ์การเลียนแบบผู้ใช้ที่สำคัญโดยหลีกเลี่ยงการโจมตี

Thierry Viaccoz ค้นพบช่องโหว่ครั้งแรกเมื่อวันที่ 15ธของเดือนมีนาคม การแจ้งเตือนผู้ขายรายแรกถูกส่งไปเมื่อวันที่ 16ธของเดือนมีนาคมและผู้ขายตอบกลับด้วยข้อความตอบรับในวันเดียวกัน เพียงหนึ่งเดือนต่อมาซอฟต์แวร์เวอร์ชัน 0.2.0 ที่ได้รับการแก้ไขได้รับการเผยแพร่ในวันที่ 17ธของเดือนมีนาคมและวันที่เปิดเผยต่อสาธารณะสำหรับเรื่องนี้ถูกกำหนดเป็นวันที่ 29ธของเดือนสิงหาคมซึ่งเพิ่งผ่านมาไม่กี่วัน

ช่องโหว่นี้มีผลต่อ ownCloud เวอร์ชัน 0.1.2 พบว่าเวอร์ชัน 0.2.0 ไม่ได้รับผลกระทบ เวอร์ชันอื่น ๆ ของ ownClouc ยังไม่ได้รับการทดสอบ แต่สงสัยว่าเวอร์ชันที่เก่ากว่าอาจเสี่ยงต่อการเกิดข้อบกพร่องเช่นเดียวกับเวอร์ชัน 0.1.2

ช่องโหว่ที่มีความเสี่ยงสูงนี้ยังไม่ได้รับการกำหนดป้ายกำกับการระบุ CVE อย่างไรก็ตามกรณีนี้อยู่ระหว่างการติดตามภายใต้ฉลาก CSNS ID CSNC-2018-015 ช่องโหว่ดังกล่าวสามารถใช้ประโยชน์ได้จากระยะไกลและมีผลต่อการเลียนแบบของ ownCloud

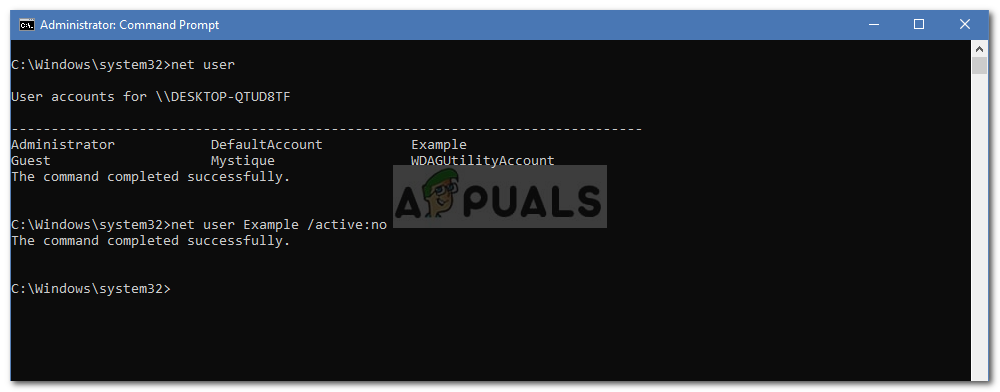

ในการสร้างการโจมตีนี้ใหม่คุณต้องสร้างสองกลุ่มก่อน (g1 และ g2) จากนั้นคุณต้องสร้างผู้ใช้สี่คนโดยใช้กลุ่มเหล่านี้: test1, group 1, group admin = group 1; ทดสอบ 2, กลุ่ม 1, ผู้ดูแลกลุ่ม = ไม่มีกลุ่ม; ทดสอบ 3 กลุ่ม 2 ผู้ดูแลกลุ่ม = กลุ่ม 2; ทดสอบ 4 กลุ่ม 2 ผู้ดูแลกลุ่ม = ไม่มีกลุ่ม

การบรรเทาปัญหาการหลีกเลี่ยงและ / หรือการแก้ไขที่สำคัญที่สุดสำหรับปัญหานี้คือคำแนะนำให้ผู้ใช้ตรวจสอบการอนุญาตของบุคคลอื่นอย่างต่อเนื่องเพื่อป้องกันไม่ให้ผู้ดูแลกลุ่มแอบอ้างเป็นบุคคลหรือกลุ่มอื่น

![แก้ไข: การตั้งค่าเครือข่ายของคุณบล็อกการแชทของบุคคล [0x89231906]](https://jf-balio.pt/img/how-tos/73/fix-your-network-settings-are-blocking-party-chat.jpg)