โชคดีที่ ssh_exchange_identification: อ่าน: การรีเซ็ตการเชื่อมต่อโดยข้อผิดพลาดของเพียร์นั้นค่อนข้างหายาก แต่คุณอาจพบปัญหานี้หากคุณพยายาม ssh ในเซิร์ฟเวอร์ Unix ทุกประเภท ไม่ว่าคุณจะใช้ Windows ร่วมกับ cygwin เพื่อเข้าถึง Ubuntu หรือ macOS ด้วยเทอร์มินัลเพื่อ ssh เข้าสู่ Arch, Fedora หรือ CentOS เนื่องจาก ssh เป็นสากลใน Unix และ Linux ข้อผิดพลาดนี้อาจเกิดขึ้นได้ทุกเมื่อที่เซิร์ฟเวอร์ระยะไกลรีเซ็ตการเชื่อมต่อโดยไม่ได้รับอนุญาตจากคุณ

วิธีที่ 1: ตรวจสอบไฟล์ hosts.deny

หากคุณมีสิทธิ์ระดับผู้ดูแลระบบบนเซิร์ฟเวอร์และมีวิธีการเข้าถึงวิธีที่ง่ายที่สุดในการแก้ปัญหานี้คือตรงไปที่ข้อความแจ้งที่ลงชื่อเข้าใช้คอมพิวเตอร์ของเซิร์ฟเวอร์โดยตรงและดูที่ไฟล์ hosts.deny

ประเภท  บนเซิร์ฟเวอร์เพื่อดูว่าเครื่องของคุณถูกแบนด้วยเหตุผลใด

บนเซิร์ฟเวอร์เพื่อดูว่าเครื่องของคุณถูกแบนด้วยเหตุผลใด

หากเป็นเช่นนั้นโดยทั่วไปแล้วจะเป็นข้อผิดพลาดและคุณสามารถลบออกได้อย่างปลอดภัยจากนั้นเชื่อมต่อใหม่ผ่าน ssh บนเครื่องอื่น มิฉะนั้นตรวจสอบให้แน่ใจว่าไม่มีสัญลักษณ์แปลก ๆ ที่จะห้ามไม่ให้เครื่องของคุณเชื่อมต่อ ไฟล์ใหม่ที่ไม่มีอะไรเลยนอกจากข้อความเริ่มต้นที่เพิ่มโดยการแจกจ่ายของเซิร์ฟเวอร์จะไม่เป็นตัวการอย่างไรก็ตามในกรณีส่วนใหญ่

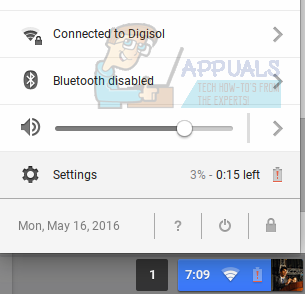

ลอง  หากคุณต้องการเพิ่มการเข้าสู่ระบบระยะไกลด้วยตนเองเพื่อให้แน่ใจว่าสามารถเชื่อมต่อได้ โปรดทราบว่าสิ่งนี้แทบไม่จำเป็น แต่ถ้าคุณเพิ่มเข้าไปคุณจะต้องทำตามข้อความที่ให้ข้อมูลที่มีการแจกจ่ายให้ ตัวอย่างเช่นคุณต้องเพิ่มบรรทัดที่ด้านล่างซึ่งอ่านว่า ALL: appuals.com เพื่ออนุญาตให้ทุกคนใน appuals.com เชื่อมต่อกับเซิร์ฟเวอร์ ตรวจสอบให้แน่ใจว่าคุณพิมพ์โฮสต์ของคุณอย่างถูกต้องหากคุณทำสิ่งนี้จากนั้นกด Ctrl + O เพื่อบันทึกไฟล์และ Ctrl + X เพื่อออก

หากคุณต้องการเพิ่มการเข้าสู่ระบบระยะไกลด้วยตนเองเพื่อให้แน่ใจว่าสามารถเชื่อมต่อได้ โปรดทราบว่าสิ่งนี้แทบไม่จำเป็น แต่ถ้าคุณเพิ่มเข้าไปคุณจะต้องทำตามข้อความที่ให้ข้อมูลที่มีการแจกจ่ายให้ ตัวอย่างเช่นคุณต้องเพิ่มบรรทัดที่ด้านล่างซึ่งอ่านว่า ALL: appuals.com เพื่ออนุญาตให้ทุกคนใน appuals.com เชื่อมต่อกับเซิร์ฟเวอร์ ตรวจสอบให้แน่ใจว่าคุณพิมพ์โฮสต์ของคุณอย่างถูกต้องหากคุณทำสิ่งนี้จากนั้นกด Ctrl + O เพื่อบันทึกไฟล์และ Ctrl + X เพื่อออก

คุณควรจะสามารถ ssh เข้าสู่เซิร์ฟเวอร์ได้ ณ จุดนี้

วิธีที่ 2: การเปลี่ยนตัวเลือกการกำหนดค่า ssh

หากคุณไม่สามารถเข้าถึงเซิร์ฟเวอร์ระยะไกลหรือวิธีการก่อนหน้านี้ไม่สามารถแก้ไขตัวเลือกนี้ได้ให้ล้างไฟล์การกำหนดค่า ssh เก่าของคุณและดูว่าจะแก้เคล็ดหลังการอัปเดตได้หรือไม่ สมมติว่าไม่มีให้เพิ่มตัวเลือก -v เป็น ssh แล้วลองเชื่อมต่ออีกครั้ง หากคุณยังคงได้รับข้อความแสดงข้อผิดพลาดให้ลองเพิ่ม -c aes256-ctr ลงในคำสั่ง ssh ของคุณและดูว่าได้เคล็ดลับหรือไม่ สิ่งนี้ควรทำให้รายการการเข้ารหัสสั้นลงและอนุญาตให้คุณเชื่อมต่อกับเซิร์ฟเวอร์ที่คุณพยายามจะ ssh เนื่องจากจะทำให้ขนาดแพ็คเก็ตสั้นลง

ผู้ใช้บางรายตั้งข้อสังเกตว่าสิ่งนี้มีประโยชน์อย่างยิ่งเมื่อแก้ไขปัญหาอุปกรณ์บางประเภทของ Cisco เนื่องจากฮาร์ดแวร์เซิร์ฟเวอร์บางส่วนคาดว่าจะมีขนาดแพ็กเก็ตที่เล็กลงโดยค่าเริ่มต้น เพิ่ม -c aes256-ctr ลงในคำสั่ง ssh ตามปกติของคุณและคุณควรจะสามารถเข้าได้

วิธีที่ 3: การลบล้างการแบน IP โดยบังเอิญ

หากคุณเคยพยายามเข้าสู่ระบบสองสามครั้งก่อนหน้านี้และถูกปฏิเสธเซิร์ฟเวอร์ของคุณเองอาจเข้าใจผิดว่าคุณใช้ที่อยู่ IP ที่ไม่ถูกต้อง โดยทั่วไปจะเกิดขึ้นหากคุณยังคงลองเชื่อมต่อซ้ำในขณะที่แก้ไขปัญหาซึ่งเป็นการตอบสนองที่มีเหตุผล แต่อาจดูเหมือนการโจมตีไปยังรูทีนย่อย fail2ban เพื่อให้แน่ใจว่าไม่ใช่กรณีนี้ให้เรียกใช้ sudo iptables -L –line-number จากการเชื่อมต่อระยะไกลและค้นหาที่อยู่ IP ของคุณ คุณอาจพบว่ามีการเชื่อมต่อที่ไม่เกี่ยวข้องจำนวนมากที่คุณสามารถเพิกเฉยได้

เมื่อคุณพบปัญหาแล้วให้เรียกใช้ iptables -D ตามด้วยหมายเลขโซ่และโซ่ที่กระทำผิดเพื่อป้องกันไม่ให้คุณถูกแบนโดยซอฟต์แวร์ของคุณเองอีก คุณไม่ควรมีปัญหาอีกต่อไป อย่างไรก็ตามถ้าคุณทำ

คุณสามารถแก้ไขไฟล์ต่อไปนี้

โหลดในโปรแกรมแก้ไขข้อความที่คุณชื่นชอบมากกว่า nano หรือ vi ในฐานะรูท คุณอาจต้องการเรียกใช้บางอย่างเช่น  แล้วมองหาบรรทัดที่อ่านว่าไม่สนใจ เพิ่มที่อยู่ IP ของคุณในบรรทัดนี้เพื่อบล็อก fail2ban อย่างถาวรจากการเพิ่มที่อยู่ IP ของคุณในรายการบล็อกใด ๆ

แล้วมองหาบรรทัดที่อ่านว่าไม่สนใจ เพิ่มที่อยู่ IP ของคุณในบรรทัดนี้เพื่อบล็อก fail2ban อย่างถาวรจากการเพิ่มที่อยู่ IP ของคุณในรายการบล็อกใด ๆ

ลินุกซ์ดิสทริบิวชันที่แตกต่างกันทำสิ่งต่างกันเล็กน้อย แต่การเปลี่ยนแปลงเหล่านี้ควรมีผลทันทีในส่วนใหญ่

อ่าน 3 นาที