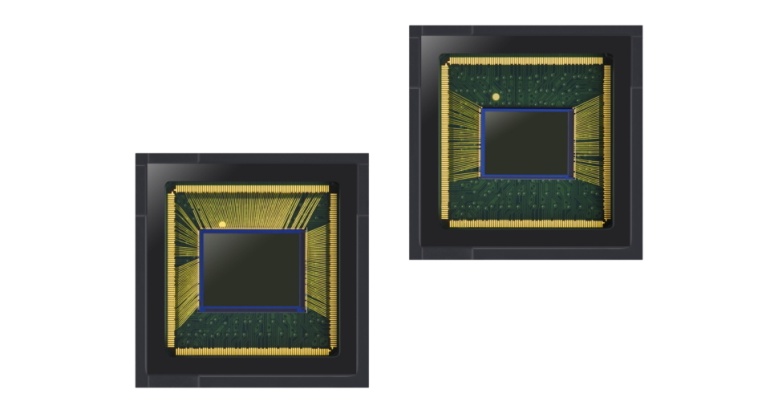

อุตสาหกรรมเทคโนโลยีกำลังดิ้นรนเพื่อแก้ไข (หรืออย่างน้อยก็บรรเทา) ช่องโหว่ใหม่สองรายการที่นักวิจัยด้านความปลอดภัยค้นพบเมื่อปลายปี 2560 การล่มสลาย และ คลื่นความถี่ กำลังเป็นข่าวพาดหัวไปทั่วโลกและด้วยเหตุผลที่ดีข้อบกพร่องทั้งสองส่งผลกระทบต่ออุปกรณ์เกือบทุกชนิดที่ใช้โปรเซสเซอร์ Intel, AMD หรือ ARM ที่ผลิตในช่วง 20 ปีที่ผ่านมา

ช่องโหว่เหล่านี้อาจส่งผลกระทบต่อสมาร์ทโฟนเดสก์ท็อปแล็ปท็อปเซิร์ฟเวอร์คลาวด์และรายการต่อไป โปรดทราบว่านี่ไม่ใช่ปัญหาเฉพาะของ Microsoft ผู้จำหน่ายระบบปฏิบัติการรายอื่นทั้งหมดจะได้รับผลกระทบ

Meltdown และ Spectre คืออะไร?

พากย์ การล่มสลาย และ คลื่นความถี่ ช่องโหว่ทั้งสองทำให้ผู้โจมตีสามารถใช้ประโยชน์จากข้อบกพร่องที่สำคัญในโปรเซสเซอร์สมัยใหม่เพื่อเข้าถึง หน่วยความจำเคอร์เนลที่ได้รับการป้องกัน . ด้วยชุดทักษะที่เหมาะสมแฮ็กเกอร์สามารถใช้ประโยชน์จากพวกเขาในทางทฤษฎีเพื่อบุกรุกหน่วยความจำที่มีสิทธิพิเศษของโปรเซสเซอร์และเรียกใช้โค้ดที่เป็นอันตรายเพื่อเข้าถึงเนื้อหาหน่วยความจำที่มีความละเอียดอ่อนมากจากมัน เนื้อหาหน่วยความจำนี้สามารถมีรหัสผ่านการกดแป้นพิมพ์ข้อมูลส่วนบุคคลและข้อมูลที่มีค่าอื่น ๆ

ช่องโหว่ชุดนี้แสดงให้เห็นว่าสามารถข้ามได้ การแยกพื้นที่ที่อยู่ - รากฐานของความสมบูรณ์ของโปรเซสเซอร์นับตั้งแต่ปี พ.ศ. 2523 จนถึงปัจจุบัน การแยกพื้นที่ที่อยู่ ถือได้ว่าเป็นกลไกการแยกที่ปลอดภัยระหว่างแอปพลิเคชันของผู้ใช้กับระบบปฏิบัติการและระหว่างสองแอปพลิเคชัน

ซีพียูสมัยใหม่ทั้งหมดใช้ชุดของกระบวนการพื้นฐานเพื่อช่วยเร่งความเร็วในการร้องขอ การล่มสลาย และ คลื่นความถี่ ใช้ประโยชน์จากช่วงเวลาของคำแนะนำต่างๆเพื่อดึงข้อมูลที่ละเอียดอ่อนหรือข้อมูลส่วนบุคคล ในขณะที่ผู้เชี่ยวชาญด้านความปลอดภัยระบุว่า Spectre ใช้ประโยชน์ได้ยากกว่า Meltdown แต่ดูเหมือนว่ามันสามารถสร้างความเสียหายได้มากกว่า Meltdown

มีผลต่อคุณอย่างไร?

ในขณะที่ การล่มสลาย หลีกเลี่ยงการแยกระหว่างแอปพลิเคชันของผู้ใช้และระบบปฏิบัติการ คลื่นความถี่ ฉีกแยกระหว่างสองแอปพลิเคชันที่แตกต่างกัน บางทีสิ่งที่น่ากังวลที่สุดเกี่ยวกับ Spectre ก็คือแฮ็กเกอร์ไม่จำเป็นต้องค้นหาช่องโหว่ภายในโปรแกรมอีกต่อไป แต่ในทางทฤษฎีเป็นไปได้ที่จะหลอกล่อโปรแกรมที่ปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดในการรั่วไหลข้อมูลที่ละเอียดอ่อนแม้ว่าพวกเขาจะดำเนินการร้านรักษาความปลอดภัยที่มั่นคงก็ตาม

หากเรามองโลกในแง่ร้ายเกี่ยวกับภัยคุกคามด้านความปลอดภัยโดยสิ้นเชิงไม่มีแอปพลิเคชันใดที่สามารถถือได้ว่าปลอดภัย 100% อีกต่อไป แม้ว่าจะไม่มีการยืนยันการโจมตีที่ใช้ Spectre และ Meltdown แต่ก็มีโอกาสที่แฮกเกอร์หมวกดำกำลังใคร่ครวญถึงวิธีจัดการข้อมูลของคุณโดยใช้ช่องโหว่เหล่านี้

แพตช์ความปลอดภัย

น่าเสียดายที่นี่เป็นข้อบกพร่องด้านความปลอดภัยระดับชิปที่ไม่สามารถแก้ไขได้ทั้งหมดด้วยการอัปเดตซอฟต์แวร์ เนื่องจากต้องมีการปรับเปลี่ยนเคอร์เนลของระบบปฏิบัติการการแก้ไขถาวรเพียงอย่างเดียวที่จะกำจัดการละเมิดได้อย่างสมบูรณ์คือการออกแบบสถาปัตยกรรมใหม่ (หรืออีกนัยหนึ่งคือการแทนที่ CPU) สิ่งนี้ทำให้ผู้เล่นรายใหญ่ในอุตสาหกรรมเทคโนโลยีมีตัวเลือกเพียงเล็กน้อย เนื่องจากไม่สามารถเปลี่ยน CPU ของอุปกรณ์ที่เปิดตัวก่อนหน้านี้ทั้งหมดได้ความหวังที่ดีที่สุดของพวกเขาคือการลดความเสี่ยงให้มากที่สุดเท่าที่จะทำได้ผ่านแพตช์ความปลอดภัย

ผู้จำหน่ายระบบปฏิบัติการทั้งหมดได้เปิดตัว (หรือกำลังจะปล่อย) แพตช์ความปลอดภัยเพื่อจัดการกับข้อบกพร่อง อย่างไรก็ตามการแก้ไขมาพร้อมกับราคา - แพตช์ความปลอดภัยคาดว่าจะทำให้อุปกรณ์ที่ได้รับผลกระทบช้าลงทุกที่ระหว่าง 5 ถึง 30 เปอร์เซ็นต์เนื่องจากการเปลี่ยนแปลงพื้นฐานเกี่ยวกับวิธีที่เคอร์เนล OS จัดการกับหน่วยความจำ

เป็นเรื่องยากที่ผู้เล่นรายใหญ่ทั้งหมดจะร่วมมือกันเพื่อพยายามแก้ไขข้อบกพร่องเหล่านี้ แต่ก็เป็นตัวบ่งชี้ที่ดีว่าปัญหานั้นร้ายแรงเพียงใด โดยไม่ต้องตื่นตระหนกมากเกินไปควรจับตาดูการอัปเดตด้านความปลอดภัยและตรวจสอบให้แน่ใจว่าอุปกรณ์ของคุณได้รับการป้องกันที่ดีที่สุดจากช่องโหว่เหล่านี้ เพื่อช่วยคุณในภารกิจนี้เราได้รวบรวมรายการการแก้ไขข้อบกพร่องด้านความปลอดภัยสองข้อ

วิธีป้องกันข้อบกพร่องด้านความปลอดภัยของ CPU Meltdown และ Spectre

ด้านล่างนี้คุณจะพบรายการวิธีป้องกันตัวเองจากช่องโหว่ Meltdown และ Spectre คำแนะนำนี้แบ่งออกเป็นชุดชื่อย่อยที่มีอุปกรณ์ที่ได้รับความนิยมมากที่สุดที่ได้รับผลกระทบจากช่องโหว่เหล่านี้ โปรดปฏิบัติตามคำแนะนำที่เหมาะสมกับอุปกรณ์ของคุณและอย่าลืมไปที่ลิงก์นี้อีกครั้งเนื่องจากเราจะอัปเดตบทความพร้อมการแก้ไขใหม่เมื่อมีการเผยแพร่

บันทึก: โปรดทราบว่าขั้นตอนด้านล่างนี้มีผลอย่างมากกับ Meltdown ซึ่งเป็นภัยคุกคามที่เกิดขึ้นทันทีที่สุดต่อข้อบกพร่องด้านความปลอดภัยทั้งสอง Spectre ยังไม่เป็นที่รู้จักมากนัก แต่นักวิจัยด้านความปลอดภัยได้รับการจัดอันดับให้เป็นอันดับสองในรายการของพวกเขาเพราะการใช้ประโยชน์จาก Meltdown ทำได้ยากกว่ามาก

วิธีแก้ไขข้อบกพร่องด้านความปลอดภัยของ Spectre และ Meltdown บน Windows

มีข้อกำหนดหลักสามประการที่ต้องปฏิบัติตามเพื่อให้แน่ใจว่ามีการป้องกันสูงสุดจากข้อบกพร่องด้านความปลอดภัยใหม่ใน Windows ได้แก่ การอัปเดตระบบปฏิบัติการการอัปเดตเบราว์เซอร์และการอัปเดตเฟิร์มแวร์ จากมุมมองของผู้ใช้ Windows โดยเฉลี่ยสิ่งที่ดีที่สุดที่ควรทำในตอนนี้คือตรวจสอบให้แน่ใจว่าคุณมีการอัปเดต Windows 10 ล่าสุดและตรวจสอบว่าคุณท่องเว็บจากเว็บเบราว์เซอร์ที่ได้รับการแก้ไขแล้ว

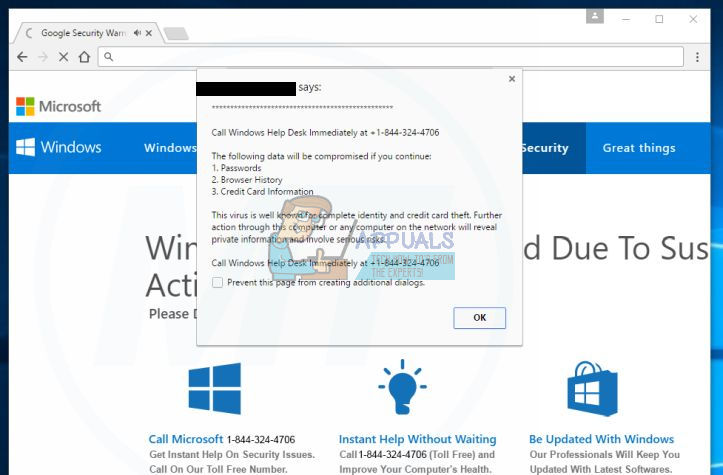

Microsoft ได้ออกโปรแกรมแก้ไขความปลอดภัยฉุกเฉินผ่านแล้ว WU (Windows Update) อย่างไรก็ตามดูเหมือนว่าการอัปเดตจะไม่ปรากฏในพีซีบางเครื่องเนื่องจากชุดโปรแกรมป้องกันไวรัสของ บริษัท อื่นที่ป้องกันการเปลี่ยนแปลงของเคอร์เนล ผู้เชี่ยวชาญด้านความปลอดภัยกำลังดำเนินการเกี่ยวกับรายการโปรแกรมป้องกันไวรัสที่รองรับ แต่สิ่งที่ต้องพูดน้อยที่สุด

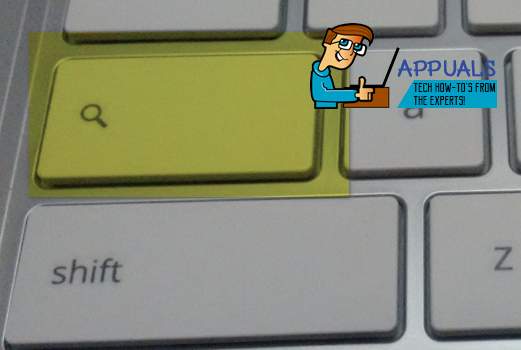

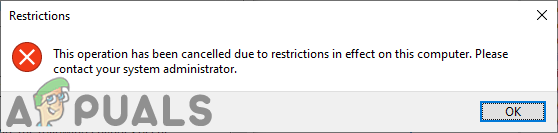

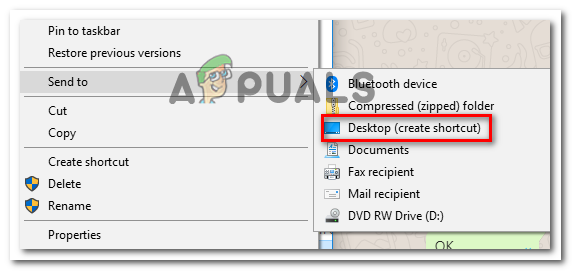

หากคุณไม่ได้รับแจ้งให้อัปเดตโดยอัตโนมัติให้เปิดหน้าต่าง Run ( คีย์ Windows + R ) พิมพ์“ ควบคุมการอัปเดต” และตี ป้อน . ใน Windows Update คลิกที่หน้าจอ ตรวจสอบสำหรับการอัพเดต และติดตั้งการอัปเดตความปลอดภัยใหม่หากได้รับแจ้ง

Microsoft ยังได้จัดเตรียมลิงค์ดาวน์โหลดด้วยตนเองเพื่อแก้ไขปัญหานี้สำหรับ Windows 7, Windows 8.1 และ Windows 10:

- Windows 7 SP1

- Windows 8.1

- Windows 10

บันทึก: ลิงก์ด้านบนประกอบด้วยแพ็คเกจการอัปเดตหลายชุดตามสถาปัตยกรรมของ CPU ต่างๆ โปรดดาวน์โหลดโปรแกรมแก้ไขที่เกี่ยวข้องกับการกำหนดค่าพีซีของคุณ

อย่างไรก็ตามการป้องกันพีซี Windows ของคุณจาก Spectre และ Meltdown นั้นซับซ้อนกว่าการดาวน์โหลดโปรแกรมแก้ไขความปลอดภัยของ Microsoft เล็กน้อย แนวป้องกันที่สองคือแพตช์ความปลอดภัยสำหรับเว็บเบราว์เซอร์ที่คุณใช้

- Firefox มีการแก้ไขที่เริ่มต้นด้วยเวอร์ชัน 57 แล้ว

- Edge และ Internet Explorer สำหรับ Windows 10 ได้รับแพตช์ความปลอดภัยเพื่อป้องกันช่องโหว่เหล่านี้แล้ว

- โครเมียม ได้ประกาศแพตช์ความปลอดภัยที่มีกำหนดจะออกในวันที่ 23 มกราคม

ผู้ใช้จะได้รับคำแนะนำให้ยอมรับการอัปเดตอัตโนมัติเพื่อให้แน่ใจว่ามีการป้องกันในระดับเบราว์เซอร์ หากคุณไม่มีเบราว์เซอร์เวอร์ชันล่าสุดหรือการอัปเดตไม่ได้ติดตั้งโดยอัตโนมัติให้ถอนการติดตั้งและดาวน์โหลดเวอร์ชันล่าสุด

ในอีกทางหนึ่งผู้ผลิตชิป (Intel, AMD และ ARM) กำลังดำเนินการอัปเดตเฟิร์มแวร์เพื่อการปกป้องฮาร์ดแวร์เพิ่มเติม เป็นไปได้มากว่าสิ่งเหล่านี้จะถูกแจกจ่ายแยกกันโดยการอัปเดตเฟิร์มแวร์ของ OEM อย่างไรก็ตามการทำงานกำลังเริ่มต้นขึ้นเท่านั้นดังนั้นอาจใช้เวลาสักครู่จนกว่าเราจะเห็นการอัปเดตเฟิร์มแวร์มาถึงอุปกรณ์ของเรา เนื่องจากขึ้นอยู่กับ OEM ที่จะเผยแพร่การอัปเดตเฟิร์มแวร์คุณควรตรวจสอบกับเว็บไซต์สนับสนุน OEM ของพีซีของคุณสำหรับข่าวสารเกี่ยวกับการแก้ไขที่อาจเกิดขึ้น

มีการพูดคุยกันแล้วว่า Microsoft กำลังจับคู่กับผู้ผลิต CPU เพื่อสร้างเครื่องมือที่จะตรวจสอบการป้องกันทั้งเฟิร์มแวร์และการอัปเดต Windows แต่ก่อนหน้านี้เราต้องตรวจสอบตัวเองด้วยตนเอง

วิธีแก้ไขข้อบกพร่องด้านความปลอดภัยของ Spectre และ Meltdown บน Android

อุปกรณ์ Android ยังได้รับผลกระทบจากช่องโหว่ของ Spectre และ Meltdown อย่างน้อยก็ในทางทฤษฎี เป็นทีมวิจัยของ Google ที่ค้นพบช่องโหว่และแจ้งให้ผู้ผลิตชิปทราบ (นานก่อนที่สื่อมวลชนจะจับได้) เหตุการณ์นี้เกิดขึ้น 6 เดือนก่อนที่จะมีการเปิดเผยข้อมูลร่วมกันดังนั้นจึงสามารถคาดเดาได้ว่าความล่าช้านี้ทำให้ Google สามารถเตรียมพร้อมได้ดีกว่าการแข่งขัน

ตั้งแต่วันที่ 5 มกราคม Google เริ่มจำหน่ายไฟล์ การอัปเดตความปลอดภัยใหม่ สำหรับ Android เพื่อป้องกัน Meltdown และ Spectre แต่ด้วยลักษณะที่กระจัดกระจายของขอบเขต Android คุณอาจไม่ได้รับมันทันทีที่ต้องการ โดยปกติโทรศัพท์แบรนด์ Google เช่น Nexus และ Pixel มีลำดับความสำคัญและได้รับ OTA แทบจะในทันที

หากคุณเป็นเจ้าของโทรศัพท์ Android จากผู้ผลิตรายอื่นที่ไม่ใช่ Google คุณอาจต้องรอนาน อย่างไรก็ตามหากได้รับความสนใจจากสื่อมวลชนว่า Meltdown และ Spectre กำลังได้รับพวกเขาอาจเร่งกระบวนการให้เร็วขึ้นมาก

แต่ไม่ว่าผู้ผลิต Android ของคุณจะเป็นอย่างไรให้ไปที่ การตั้งค่า และดูว่าคุณมีการอัปเดตใหม่ที่รอดำเนินการอยู่หรือไม่ หากไม่เป็นเช่นนั้นให้ทำการตรวจสอบทางออนไลน์เพื่อดูว่าผู้ผลิตโทรศัพท์ของคุณกำลังวางแผนที่จะออกการแก้ไขในเร็ว ๆ นี้หรือไม่

วิธีแก้ไขข้อบกพร่องด้านความปลอดภัยของ Spectre และ Meltdown บน ios

Apple ถูกจับผิดอย่างแน่นอนเมื่อเราเปิดเผยช่องโหว่ทั้งสอง ในขณะที่ บริษัท ปฏิเสธในตอนแรกว่าอุปกรณ์ใด ๆ ของพวกเขาได้รับผลกระทบจาก Meltdown และ Spectre แต่ตั้งแต่นั้นมา ยอมรับว่าข้อบกพร่องมีผลต่อ iPhone ทั้งหมด . เนื่องจากมีสถาปัตยกรรม CPU ที่เหมือนกันเกือบทั้งหมด iPads และ iPods จึงได้รับผลกระทบจากข้อบกพร่องด้านความปลอดภัยเท่า ๆ กัน

Apple ได้ประกาศว่าได้เริ่ม 'ขั้นตอนการลด' สำหรับ Meltdown ใน iOS 11.2 แล้ว แต่ยังไม่มีการประกาศวันที่เผยแพร่สำหรับการแก้ไขในเวอร์ชันเก่า ดูเหมือนว่าการอัปเดตครั้งต่อไปจะมุ่งเป้าไปที่การใช้ประโยชน์จาก Javascript ที่เป็นไปได้บน Safari

ในขณะที่คุณรอคำชี้แจงอย่างเป็นทางการของ Apple โปรดติดตามการอัปเดตใหม่ ๆ สำหรับ iPhone, iPad หรือ iPod ของคุณ ไปที่ การตั้งค่า> ทั่วไป> การอัปเดตซอฟต์แวร์ และติดตั้งการอัปเดตที่รอดำเนินการ

วิธีแก้ไขข้อบกพร่องด้านความปลอดภัยของ Spectre และ Meltdown บน Macs

แม้ว่าในตอนแรก Apple จะมีความกังวลเกี่ยวกับปัญหา แต่ Mac ก็ยังได้รับผลกระทบจาก Meltdown และ Spectre ปรากฎว่าเกือบ ผลิตภัณฑ์ทั้งหมดของ Apple (นอกเหนือจาก Apple Watch) ได้รับผลกระทบ

บริษัท ได้เปิดตัวชุดการแก้ไขที่ออกแบบมาเพื่อบรรเทาปัญหาโดยเริ่มจาก macOS เวอร์ชัน 10.13.2 และซีอีโอระดับสูงยืนยันว่ากำลังจะมีการแก้ไขเพิ่มเติม นอกจากนี้ยังมีการอัปเดตที่กำลังจะเกิดขึ้นสำหรับเบราว์เซอร์ Safari ทั้งบน macOS และ iOS ซึ่งมีรายงานว่าได้รับการออกแบบมาเพื่อลดการใช้ประโยชน์จาก Javascript

จนกว่าจะมีการแก้ไขใหม่ ๆ ให้ใช้การอัปเดตจาก App Store สำหรับ OS X หรือ macOS ของคุณอย่างระมัดระวังและตรวจสอบให้แน่ใจว่าคุณใช้เวอร์ชันล่าสุด

วิธีแก้ไขข้อบกพร่องด้านความปลอดภัยของ Spectre และ Meltdown บน Chrome OS

Chromebook ดูเหมือนจะเป็นอุปกรณ์ที่มีชั้นป้องกันที่แข็งแกร่งที่สุดจาก Meltdown และ Spectre Google ได้ประกาศว่า Chromebook รุ่นล่าสุดทั้งหมดควรได้รับการป้องกันโดยอัตโนมัติจากภัยคุกคามด้านความปลอดภัยใหม่ ๆ เหล่านี้ Chromebook ทุกเครื่องทำงานบน Chrome OS เวอร์ชัน 63 (วางจำหน่ายในเดือนธันวาคม) ควรมีการแก้ไขด้านความปลอดภัยที่จำเป็นอยู่แล้ว

เพื่อให้แน่ใจว่าคุณได้รับการปกป้องตรวจสอบให้แน่ใจว่าคุณมีการอัปเดตล่าสุดสำหรับ Chrome OS ผู้ใช้ส่วนใหญ่ใช้เวอร์ชัน 63 อยู่แล้ว แต่หากคุณยังไม่ได้ใช้โปรดอัปเดตทันที

หากคุณต้องการได้รับเทคนิคเพิ่มเติมคุณสามารถพิมพ์ ' chrome: // gpu” เข้าไปใน Omnibar ของคุณแล้วกด ป้อน . จากนั้นใช้ Ctrl + F เพื่อค้นหา“ ระบบปฏิบัติการ ” สิ่งนี้จะช่วยให้คุณเห็นเวอร์ชันเคอร์เนลของคุณ เวอร์ชันเคอร์เนล 3.18 และ 4.4 ได้รับการแก้ไขแล้วสำหรับข้อบกพร่องด้านความปลอดภัยเหล่านี้