Windows 10

Windows 10 รุ่นล่าสุด ได้แก่ v1903 และ v1909 มีช่องโหว่ด้านความปลอดภัยที่สามารถใช้ประโยชน์จากโปรโตคอล Server Message Block (SMB) ได้ เซิร์ฟเวอร์และไคลเอ็นต์ SMBv3 สามารถถูกบุกรุกได้สำเร็จและใช้เพื่อเรียกใช้รหัสโดยอำเภอใจ สิ่งที่น่ากังวลยิ่งกว่านั้นก็คือความจริงที่ว่าช่องโหว่ด้านความปลอดภัยสามารถใช้ประโยชน์จากระยะไกลได้โดยใช้วิธีง่ายๆไม่กี่วิธี

Microsoft ได้รับทราบช่องโหว่ด้านความปลอดภัยใหม่ในโปรโตคอล Microsoft Server Message Block 3.1.1 (SMB) ดูเหมือนว่า บริษัท จะรั่วไหลรายละเอียดโดยไม่ได้ตั้งใจก่อนหน้านี้ในระหว่างการอัปเดต Patch Tuesday ของสัปดาห์นี้ ช่องโหว่สามารถใช้ประโยชน์จากระยะไกลได้ เพื่อรันโค้ดบนเซิร์ฟเวอร์ SMB หรือไคลเอนต์ โดยพื้นฐานแล้วนี่เป็นข้อผิดพลาดเกี่ยวกับ RCE (Remote Code Execution)

Microsoft ยืนยันช่องโหว่ด้านความปลอดภัยภายใน SMBv3:

ใน คำแนะนำด้านความปลอดภัย เผยแพร่เมื่อวานนี้ Microsoft อธิบายว่าช่องโหว่ดังกล่าวมีผลต่อ Windows 10 และ Windows Server เวอร์ชัน 1903 และ 1909 อย่างไรก็ตาม บริษัท ได้ชี้ให้เห็นอย่างรวดเร็วว่ายังไม่มีการใช้ประโยชน์จากข้อบกพร่อง บังเอิญมีรายงานว่า บริษัท รั่วไหลรายละเอียดเกี่ยวกับช่องโหว่ด้านความปลอดภัยที่ติดแท็กเป็น CVE-2020-0796 แต่ในขณะที่ดำเนินการดังกล่าว บริษัท ไม่ได้เผยแพร่รายละเอียดทางเทคนิคใด ๆ Microsoft นำเสนอเพียงสรุปสั้น ๆ ที่อธิบายถึงจุดบกพร่อง การเลือก บริษัท ผลิตภัณฑ์รักษาความปลอดภัยดิจิทัลเดียวกันหลาย บริษัท ซึ่งเป็นส่วนหนึ่งของโครงการ Active Protections ของ บริษัท และเข้าถึงข้อมูลข้อบกพร่องก่อนใครเผยแพร่ข้อมูล

CVE-2020-0796 - ช่องโหว่ SMBv3 แบบ 'เวิร์มได้'

เยี่ยมมาก…

pic.twitter.com/E3uPZkOyQN

- MalwareHunterTeam (@malwrhunterteam) 10 มีนาคม 2020

สิ่งสำคัญคือต้องทราบว่าข้อบกพร่องด้านความปลอดภัย SMBv3 ยังไม่มีโปรแกรมแก้ไขที่พร้อมใช้งาน เห็นได้ชัดว่าในตอนแรก Microsoft อาจวางแผนที่จะปล่อยโปรแกรมแก้ไขสำหรับช่องโหว่นี้ แต่ทำไม่ได้จากนั้นก็ไม่สามารถอัปเดตคู่ค้าและผู้จำหน่ายในอุตสาหกรรม สิ่งนี้นำไปสู่การเผยแพร่ช่องโหว่ด้านความปลอดภัยซึ่งยังคงสามารถใช้ประโยชน์ได้ในป่า

ผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยของ SMBv3 ได้อย่างไร

ในขณะที่รายละเอียดยังคงปรากฏอยู่ระบบคอมพิวเตอร์ที่ใช้ Windows 10 เวอร์ชัน 1903, Windows Server v1903 (การติดตั้ง Server Core), Windows 10 v1909 และ Windows Server v1909 (การติดตั้ง Server Core) ได้รับผล อย่างไรก็ตามมีความเป็นไปได้สูงว่าการทำซ้ำ Windows OS ก่อนหน้านี้อาจทำให้เกิดความเสี่ยงได้เช่นกัน

ข้อบกพร่องที่สำคัญในการใช้งาน SMBv3 ของ Microsoft ถูกเผยแพร่ภายใต้สถานการณ์ลึกลับ https://t.co/8kGcNEpw7R

- Zack Whittaker (@zackwhittaker) 11 มีนาคม 2020

เมื่ออธิบายถึงแนวคิดพื้นฐานและประเภทของช่องโหว่ด้านความปลอดภัย SMBv3 Microsoft ตั้งข้อสังเกตว่า:“ ในการใช้ประโยชน์จากช่องโหว่นี้กับเซิร์ฟเวอร์ SMB ผู้โจมตีที่ไม่ได้รับการตรวจสอบสิทธิ์สามารถส่งแพ็กเก็ตที่สร้างขึ้นเป็นพิเศษไปยังเซิร์ฟเวอร์ SMBv3 เป้าหมาย ในการใช้ช่องโหว่ดังกล่าวกับไคลเอนต์ SMB ผู้โจมตีที่ไม่ได้รับการพิสูจน์ตัวตนจะต้องกำหนดค่าเซิร์ฟเวอร์ SMBv3 ที่เป็นอันตรายและโน้มน้าวให้ผู้ใช้เชื่อมต่อกับมัน”

แม้ว่ารายละเอียดจะหายากเล็กน้อย แต่ผู้เชี่ยวชาญระบุว่าข้อบกพร่องของ SMBv3 อาจทำให้ผู้โจมตีจากระยะไกลสามารถควบคุมระบบที่มีช่องโหว่ได้อย่างเต็มที่ นอกจากนี้ช่องโหว่ด้านความปลอดภัยยังอาจเกิดขึ้นได้อีกด้วย กล่าวอีกนัยหนึ่งผู้โจมตีสามารถโจมตีโดยอัตโนมัติผ่านเซิร์ฟเวอร์ SMBv3 ที่ถูกบุกรุกและโจมตีเครื่องหลายเครื่อง

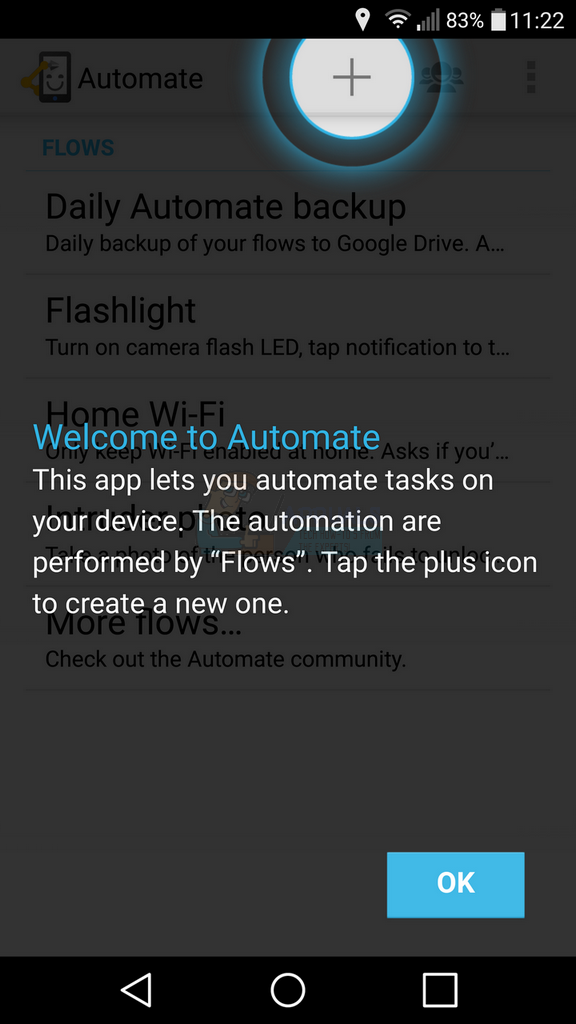

จะป้องกันเซิร์ฟเวอร์ Windows OS และ SMBv3 จากช่องโหว่ด้านความปลอดภัยใหม่ได้อย่างไร

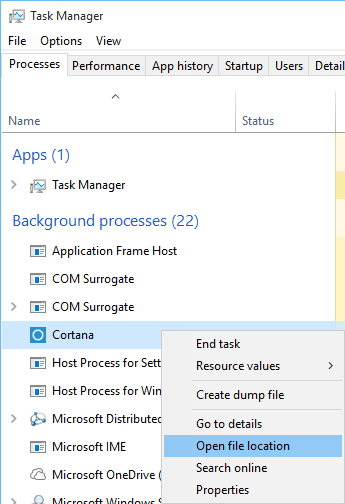

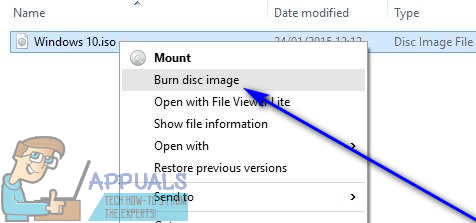

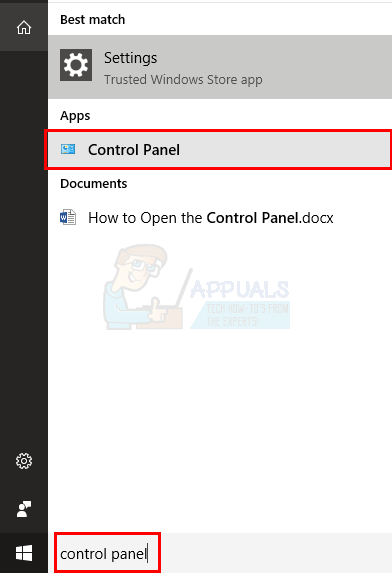

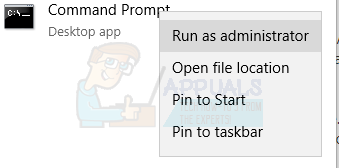

Microsoft อาจรับทราบว่ามีช่องโหว่ด้านความปลอดภัยภายใน SMBv3 อย่างไรก็ตาม บริษัท ยังไม่ได้เสนอแพตช์ใด ๆ เพื่อปกป้องสิ่งเดียวกัน ผู้ใช้อาจ ปิดใช้งานการบีบอัด SMBv3 เพื่อป้องกันผู้โจมตี จากการใช้ช่องโหว่กับเซิร์ฟเวอร์ SMB คำสั่งง่ายๆในการดำเนินการภายใน PowerShell มีดังนี้:

Set-ItemProperty -Path“ HKLM: SYSTEM CurrentControlSet Services LanmanServer Parameters” DisableCompression -Type DWORD -Value 1 -Force

หากต้องการยกเลิกการป้องกันชั่วคราวจากช่องโหว่ด้านความปลอดภัย SMBv3 ให้ป้อนคำสั่งต่อไปนี้:

Set-ItemProperty -Path“ HKLM: SYSTEM CurrentControlSet Services LanmanServer Parameters” DisableCompression -Type DWORD -Value 0 -Force

หลาย บริษัท ไม่เสี่ยงสำหรับ # SMBv3 CVE-2020-0796 พวกเขายังคงใช้งาน Windows XP / 7 และ Server 2003/2008 #SmbGhost # โคโรน่าบลู pic.twitter.com/uONXfwWljO

- CISOwithHoodie (@SecGuru_OTX) 11 มีนาคม 2020

สิ่งสำคัญคือต้องทราบว่าวิธีการนี้ไม่ครอบคลุมและเป็นเพียงการชะลอหรือห้ามปรามผู้โจมตี Microsoft แนะนำให้บล็อกพอร์ต TCP ‘445’ บนไฟร์วอลล์และคอมพิวเตอร์ไคลเอนต์ “ สิ่งนี้สามารถช่วยปกป้องเครือข่ายจากการโจมตีที่เกิดขึ้นนอกขอบเขตขององค์กร การปิดกั้นพอร์ตที่ได้รับผลกระทบในขอบเขตขององค์กรเป็นการป้องกันที่ดีที่สุดในการช่วยหลีกเลี่ยงการโจมตีทางอินเทอร์เน็ต” Microsoft แนะนำ

แท็ก Windows windows 10

![[FIX] PlayStation Eye Cam Model: SLEH-00448 Driver Issue](https://jf-balio.pt/img/how-tos/74/playstation-eye-cam-model.jpg)