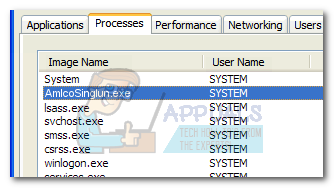

พบช่องโหว่ในการเลื่อนระดับสิทธิ์ของชื่อผู้ใช้ในปลั๊กอิน VPNC ตัวจัดการเครือข่าย ช่องโหว่การแทรกนี้ถูกใช้โดยโมดูล Metaspoilt ของโปรแกรมเพื่อเข้าถึงสิทธิ์ระดับรูท

สิ่งนี้ค้นพบโดย Denis Adnzakovic ซึ่งพบว่าปลั๊กอิน network-manager-vpnc สำหรับการสนับสนุน VPNC ใน NetworkManager สามารถใช้ประโยชน์ได้ด้วยช่องโหว่การเพิ่มสิทธิ์โดยใช้อักขระขึ้นบรรทัดใหม่เพื่อฉีดพารามิเตอร์ตัวช่วยรหัสผ่านลงในโครงร่างการกำหนดค่าที่รับผิดชอบในการถ่ายทอดข้อมูลไปยัง vpnc ช่องโหว่นี้ก่อให้เกิดความเสี่ยงเนื่องจากทำให้ผู้ใช้ในพื้นที่ที่ใช้ประโยชน์จากช่องโหว่นี้ได้รับการเข้าถึงที่ต้องการเพื่อเปลี่ยนการตั้งค่าของระบบตลอดจนดำเนินการตามคำสั่งโดยพลการด้วยสิทธิ์ระดับรูท

ตัวบ่งชี้ช่องโหว่ที่คล้ายกันถูกค้นพบครั้งแรกในวันที่ 11ธของเดือนกรกฎาคม 2018 Gnome ได้รับการติดต่อด้านความปลอดภัยและได้รับการตอบรับจาก บริษัท ในอีกสองวันต่อมาในวันที่ 13ธของเดือนกรกฎาคม ป้ายระบุ CVE CVE-2018-10900 ถูกกำหนดให้กับช่องโหว่บน 20ธของเดือนกรกฎาคมและ Network Manager VPNC เวอร์ชัน 1.2.6 ได้รับการเผยแพร่ในวันถัดไปเพื่อบรรเทาความกังวลที่เกิดจากช่องโหว่ อัน ที่ปรึกษา ได้รับการเผยแพร่โดย Gnome Security ในวันที่ 21เซนต์ของเดือนกรกฎาคมเช่นกัน

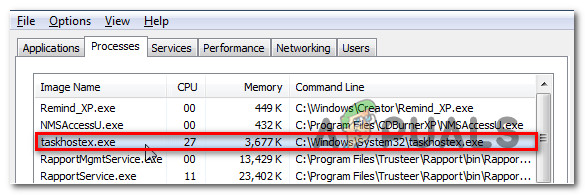

ดูเหมือนว่าช่องโหว่เดียวกันนี้กำลังปรับเปลี่ยนปรับตัวและเปลี่ยนผิวใหม่ในรูปแบบต่างๆเมื่อเร็ว ๆ นี้ รายงานล่าสุดเกี่ยวกับช่องโหว่นี้คือกรณีการเพิ่มสิทธิ์ของชื่อผู้ใช้ซึ่งโมดูล Metaspoilt ใช้ช่องโหว่การแทรกบรรทัดใหม่ในชุดและเรียกใช้ชื่อผู้ใช้สำหรับการเชื่อมต่อ VPN เพื่อที่จะโยนกลไกการกำหนดค่าตัวช่วยรหัสผ่านไปยังการตั้งค่าที่ทำงานและ ช่องทางการเชื่อมต่อเอง

เนื่องจากวิธีการที่ตัวช่วยรหัสผ่านมีอยู่ในการเข้าถึงตำแหน่งรากมันถูกเรียกใช้โดย Network Manager ในฐานะรูทเมื่อการเชื่อมต่อเริ่มต้นขึ้นโดยให้สิทธิ์ที่สูงขึ้นเพื่อแทรกแซงระบบเครือข่าย VPN

พบว่าช่องโหว่นี้ส่งผลกระทบต่อ Network Manager VPNC เวอร์ชัน 1.2.6 และเก่ากว่า โมดูล Metaspoilt เฉพาะที่กล่าวถึงที่นี่ได้รับการสังเกตใน VPNC เวอร์ชันต่อไปนี้: 2.2.4-1 บน Debian 9.0.0 (x64) และ 1.1.93-1 บน Ubuntu Linux 16.04.4 (x64)

แท็ก vpn